最新文章:

- Google Map api国内正常使用该如何配置(2021最新)

- wordpress国内网速慢加速及防DDOS攻击快速CF切换教程

- 2.18-3.31,共战疫情,阿里云免费送.网址域名

- Ubuntu安装时出现“failed to load ldlinux.c32”

- iconv函数报错 Detected an illegal character in input string

-

tcpdump与Wireshark使用方法

-

20多个精选Linux系统的监控工具

-

linux运维工程师工具大全

-

Discuz程序标签权限设置不当、大批知名论坛被挂马

-

如何防御Hash注入攻击

-

无线安全渗透测试套件WiFi-Pumpkin新版本发布

-

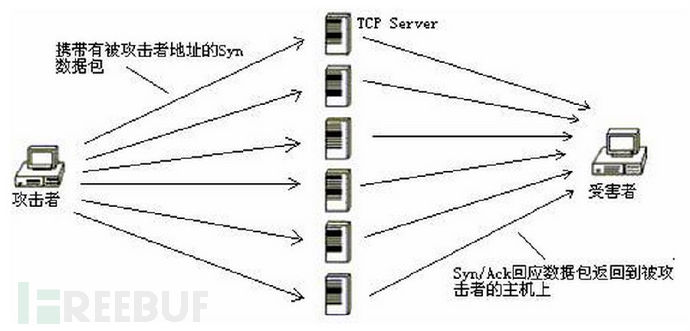

浅析大规模DDOS防御架构-应对T级攻防