最新文章:

- Google Map api国内正常使用该如何配置(2021最新)

- wordpress国内网速慢加速及防DDOS攻击快速CF切换教程

- 2.18-3.31,共战疫情,阿里云免费送.网址域名

- Ubuntu安装时出现“failed to load ldlinux.c32”

- iconv函数报错 Detected an illegal character in input string

-

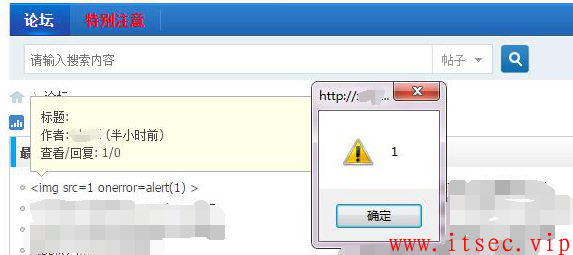

DZ X3.2 存储型xss漏洞的复现和深入利用

-

Mysql数据库渗透及漏洞利用总结

-

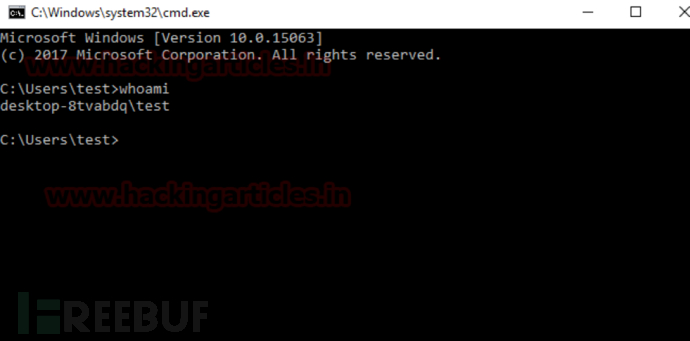

通过Windows 10中的Guest帐户获取管理员权限

-

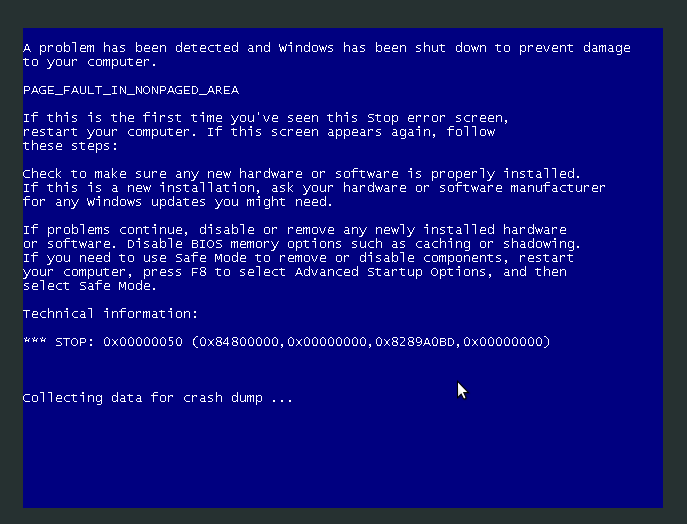

微信远程任意代码执行漏洞

-

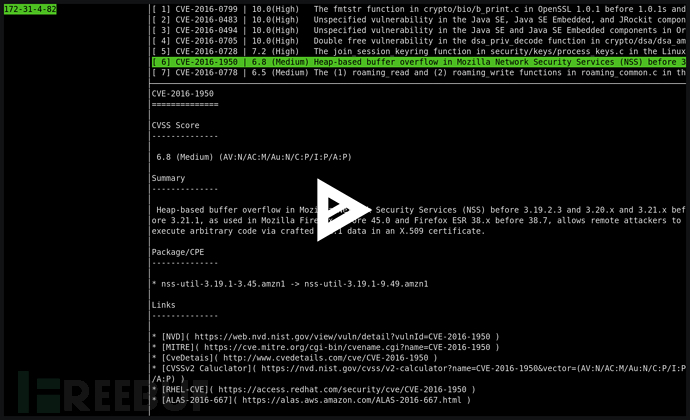

工具推荐:Vuls,一款优秀的Linux漏洞扫描器

-

使用QQ邮箱漏洞盗取iCloud解锁失窃iPhone团伙溯源