最新文章:

- Google Map api国内正常使用该如何配置(2021最新)

- wordpress国内网速慢加速及防DDOS攻击快速CF切换教程

- 2.18-3.31,共战疫情,阿里云免费送.网址域名

- Ubuntu安装时出现“failed to load ldlinux.c32”

- iconv函数报错 Detected an illegal character in input string

-

CVE-2019-0708-漏洞检测修复工具&批量快速扫描检测工具&热补丁工具

-

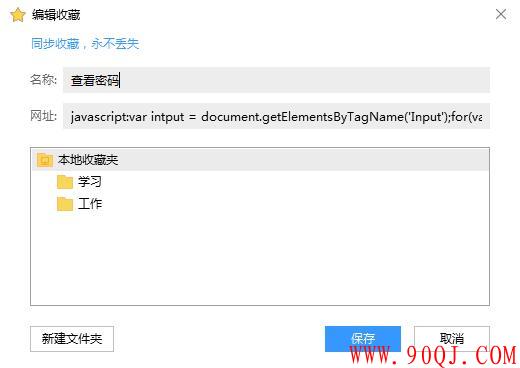

一键显示浏览器表单保存的明文密码

-

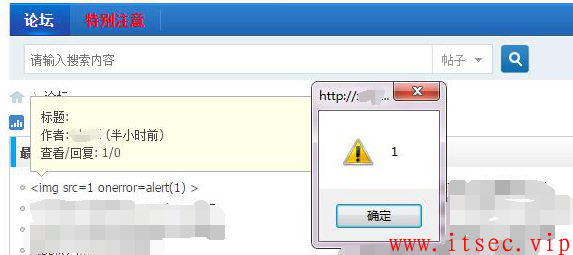

DZ X3.2 存储型xss漏洞的复现和深入利用

-

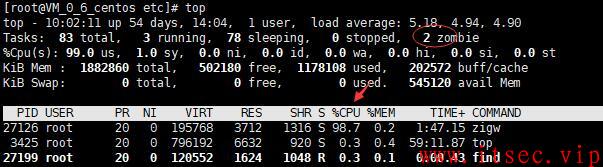

zigw门罗币挖矿病毒查杀

-

乌云 Drops 文章镜像在线浏览列表

-

网站被植入eval(function(p,a,c,k,e,d){}))加密代码解密方法

-

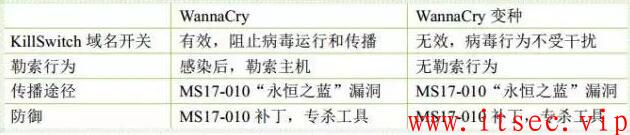

WannaCry变种病毒,导致srv.sys蓝屏报错