最新文章:

- Google Map api国内正常使用该如何配置(2021最新)

- wordpress国内网速慢加速及防DDOS攻击快速CF切换教程

- 2.18-3.31,共战疫情,阿里云免费送.网址域名

- Ubuntu安装时出现“failed to load ldlinux.c32”

- iconv函数报错 Detected an illegal character in input string

-

对恶意链接进行域名伪装

-

Memcached超大型DRDoS攻击解析防范

-

Kali Linux web渗透测试初级教程_附课程配套资料

-

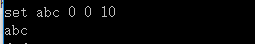

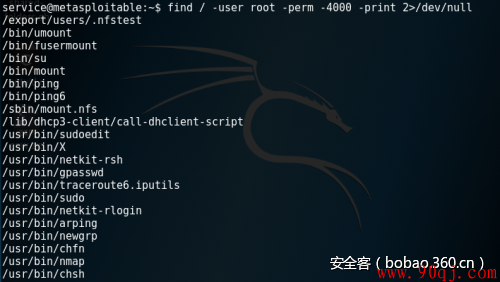

Linux提权——利用可执行文件SUID

-

Mysql数据库渗透及漏洞利用总结

-

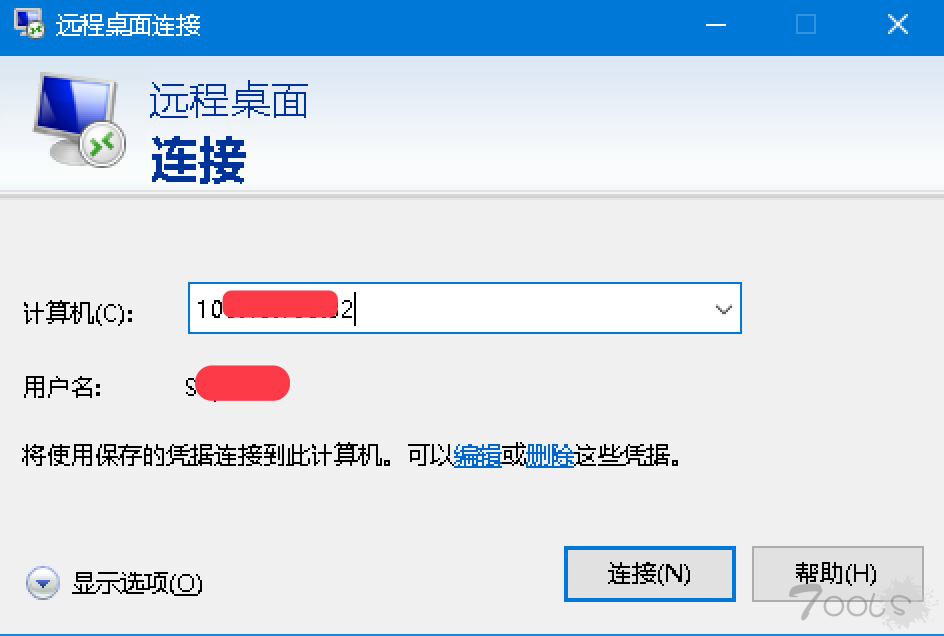

利用mimikat查看服务器密码

-

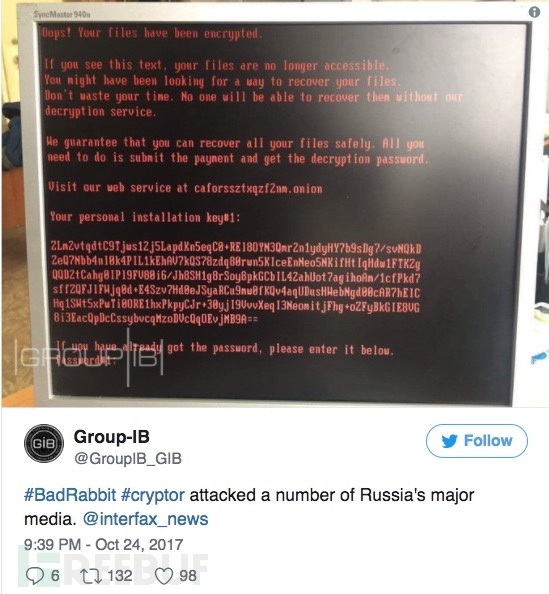

新型恶意软件“Bad Rabbit”袭击东欧